2016年11月“信息安全工程師”上午綜合知識(shí)題

一、選擇題

1、以下有關(guān)信息安全管理員職責(zé)的敘述,不正確的是( )

A、信息安全管理員應(yīng)該對(duì)網(wǎng)絡(luò)的總體安全布局進(jìn)行規(guī)劃

B、信息安全管理員應(yīng)該對(duì)信息系統(tǒng)安全事件進(jìn)行處理

C、信息安全管理員應(yīng)該負(fù)責(zé)為用戶(hù)編寫(xiě)安全應(yīng)用程序

D、信息安全管理員應(yīng)該對(duì)安全設(shè)備進(jìn)行優(yōu)化配置

答案:C

2、國(guó)家密碼管理局于2006年發(fā)布了“無(wú)線(xiàn)局域網(wǎng)產(chǎn)品須使用的系列密碼算法”,其中規(guī)定密鑰協(xié)商算法應(yīng)使用的是( )

A、DH B、ECDSA C、ECDH D、CPK

答案:C

3、以下網(wǎng)絡(luò)攻擊中,()屬于被動(dòng)攻擊

A、拒絕服務(wù)攻擊 B、重放 C、假冒 D、流量分析

答案:D

4、()不屬于對(duì)稱(chēng)加密算法

A、IDEA B、DES C、RCS D、RSA

答案:D

5、面向身份信息的認(rèn)證應(yīng)用中,最常用的認(rèn)證方法是()

A、基于數(shù)據(jù)庫(kù)的認(rèn)證 B、基于摘要算法認(rèn)證

C、基于PKI認(rèn)證 D、基于賬戶(hù)名/口令認(rèn)證

答案:D

6、如果發(fā)送方使用的加密密鑰和接收方使用的解密密鑰不相同,從其中一個(gè)密鑰難以推出另一個(gè)密鑰,這樣的系統(tǒng)稱(chēng)為()

A、公鑰加密系統(tǒng) B、單密鑰加密系統(tǒng)

C、對(duì)稱(chēng)加密系統(tǒng) D、常規(guī)加密系統(tǒng)

答案:A

7、S/Key口令是一種一次性口令生產(chǎn)方案,它可以對(duì)抗()

A、惡意代碼木馬攻擊 B、拒絕服務(wù)攻擊

C、協(xié)議分析攻擊 D、重防攻擊

答案:D

8、防火墻作為一種被廣泛使用的網(wǎng)絡(luò)安全防御技術(shù),其自身有一些限制,它不能阻止()

A、內(nèi)部威脅和病毒威脅 B、外部攻擊

C、外部攻擊、外部威脅和病毒威脅 D、外部攻擊和外部威脅

答案:A

9、以下行為中,不屬于威脅計(jì)算機(jī)網(wǎng)絡(luò)安全的因素是()

A、操作員安全配置不當(dāng)而造成的安全漏洞

B、在不影響網(wǎng)絡(luò)正常工作的情況下,進(jìn)行截獲、竊取、破譯以獲得重要機(jī)密信息

C、安裝非正版軟件

D、安裝蜜罐系統(tǒng)

答案:D

10、電子商務(wù)系統(tǒng)除了面臨一般的信息系統(tǒng)所涉及的安全威脅之外,更容易成為黑客分子的攻擊目標(biāo),其安全性需求普遍高于一般的信息系統(tǒng),電子商務(wù)系統(tǒng)中的信息安全需求不包括()

A、交易的真實(shí)性 B、交易的保密性和完整性

C、交易的可撤銷(xiāo)性 D、交易的不可抵賴(lài)性

答案:C

11、以下關(guān)于認(rèn)證技術(shù)的敘述中,錯(cuò)誤的是()

A、指紋識(shí)別技術(shù)的利用可以分為驗(yàn)證和識(shí)別

B、數(shù)字簽名是十六進(jìn)制的字符串

C、身份證是用來(lái)對(duì)信息系統(tǒng)中試題的合法性進(jìn)行驗(yàn)證的方法

D、消息認(rèn)證能夠確定接收方收到的信息是否被篡改過(guò)

答案:B

12、有一種原則是對(duì)信息進(jìn)行均衡、全面的防護(hù),提高整個(gè)系統(tǒng)的安全性能,該原則稱(chēng)為()

A、動(dòng)態(tài)化原則 B、木桶原則 C、等級(jí)性原則 D、整體原則

答案:D

13、在以下網(wǎng)絡(luò)威脅中,()不屬于信息泄露

A、數(shù)據(jù)竊聽(tīng) B、流量分析 C、偷竊用戶(hù)賬戶(hù) D、暴力破解

答案:C

14、未授權(quán)的實(shí)體得到了數(shù)據(jù)的訪問(wèn)權(quán),這屬于對(duì)安全的()

A、機(jī)密性 B、完整性 C、合法性 D、可用性

答案:A

15、按照密碼系統(tǒng)對(duì)明文的處理方法,密碼系統(tǒng)可以分為()

A、置換密碼系統(tǒng)和易位密碼 B、密碼學(xué)系統(tǒng)和密碼分析學(xué)系統(tǒng)

C、對(duì)稱(chēng)密碼系統(tǒng)和非對(duì)稱(chēng)密碼系統(tǒng) D、分級(jí)密碼系統(tǒng)和序列密碼系統(tǒng)

答案:A

16 數(shù)字簽名最常見(jiàn)的實(shí)現(xiàn)方法是建立在()的組合基礎(chǔ)之上

A、公鑰密碼體制和對(duì)稱(chēng)密碼體制 B、對(duì)稱(chēng)密碼體制和MD5摘要算法

C、公鑰密碼體制和單向安全散列函數(shù)算法 D、公證系統(tǒng)和MD4摘要算法

答案:C

17、以下選項(xiàng)中,不屬于生物識(shí)別方法的是()

A、指紋識(shí)別 B、聲音識(shí)別 C、虹膜識(shí)別 D、個(gè)人標(biāo)記號(hào)識(shí)別

答案:D

18、計(jì)算機(jī)取證是將計(jì)算機(jī)調(diào)查和分析技術(shù)應(yīng)用于對(duì)潛在的、有法律效應(yīng)的確定和提取。以下關(guān)于計(jì)算機(jī)取證的描述中,錯(cuò)誤的是()

A、計(jì)算機(jī)取證包括對(duì)以磁介質(zhì)編碼信息方式儲(chǔ)存的計(jì)算機(jī)證據(jù)的提取和歸檔

B、計(jì)算機(jī)取證圍繞電子證據(jù)進(jìn)行,電子證據(jù)具有高科技性等特點(diǎn)

C、計(jì)算機(jī)取證包括保護(hù)目標(biāo)計(jì)算機(jī)系統(tǒng),確定收集和保存電子證據(jù),必須在開(kāi)計(jì)算機(jī)狀態(tài)下進(jìn)行

D、計(jì)算機(jī)取證是一門(mén)在犯罪進(jìn)行過(guò)程中或之后手機(jī)證據(jù)

答案:C

19、注入語(yǔ)句:http://xxx.xxx.xxx/abc.asp?p=YY and user>0不僅可以判斷服務(wù)器的后臺(tái)數(shù)據(jù)庫(kù)是否為SQL-SERVER,還可以得到()

A、當(dāng)前連接數(shù)據(jù)庫(kù)的用戶(hù)數(shù)據(jù) B、當(dāng)前連接數(shù)據(jù)庫(kù)的用戶(hù)名

C、當(dāng)前連接數(shù)據(jù)庫(kù)的用戶(hù)口令 D、當(dāng)前連接的數(shù)據(jù)庫(kù)名

答案:B

20、數(shù)字水印技術(shù)通過(guò)在數(shù)字化的多媒體數(shù)據(jù)中嵌入隱蔽的水印標(biāo)記,可以有效地對(duì)數(shù)字多媒體數(shù)據(jù)的版權(quán)保護(hù)等功能。

A、安全性 B、隱蔽性 C、魯棒性 D、可見(jiàn)性

答案:D

21、有一種攻擊是不斷對(duì)網(wǎng)絡(luò)服務(wù)系統(tǒng)進(jìn)行干擾,改變其正常的作業(yè)流程,執(zhí)行無(wú)關(guān)程序使系統(tǒng)響應(yīng)減慢甚至癱瘓。這種攻擊叫做()

A、重放攻擊 B、拒絕服務(wù)攻擊 C、反射攻擊 D、服務(wù)攻擊

答案:B

22、在訪問(wèn)因特網(wǎng)時(shí),為了防止Web頁(yè)面中惡意代碼對(duì)自己計(jì)算機(jī)的損害,可以采取的防范措施是()

A、將要訪問(wèn)的Web站點(diǎn)按其可信度分配到瀏覽器的不同安全區(qū)域

B、在瀏覽器中安裝數(shù)字證書(shū)

C、利用IP安全協(xié)議訪問(wèn)Web站點(diǎn)

D、利用SSL訪問(wèn)Web站點(diǎn)

答案:A

23、下列說(shuō)法中,錯(cuò)誤的是()

A、服務(wù)攻擊是針對(duì)某種特定攻擊的網(wǎng)絡(luò)應(yīng)用的攻擊

B、主要的滲入威脅有特洛伊木馬和陷阱

C、非服務(wù)攻擊是針對(duì)網(wǎng)絡(luò)層協(xié)議而進(jìn)行的

D、對(duì)于在線(xiàn)業(yè)務(wù)系統(tǒng)的安全風(fēng)險(xiǎn)評(píng)估,應(yīng)采用最小影響原則

答案:B

24、依據(jù)國(guó)家信息安全等級(jí)保護(hù)相關(guān)標(biāo)準(zhǔn),軍用不對(duì)外公開(kāi)的信息系統(tǒng)至少應(yīng)該屬于()

A、二級(jí)及二級(jí)以上 B、三級(jí)及三級(jí)以上

C、四級(jí)及四級(jí)以上 D、五極

答案:B

25、電子郵件是傳播惡意代碼的重要途徑,為了防止電子郵件中的惡意代碼的攻擊,用()方式閱讀電子郵件

A、網(wǎng)頁(yè) B、純文本 C、程序 D、會(huì)話(huà)

答案:B

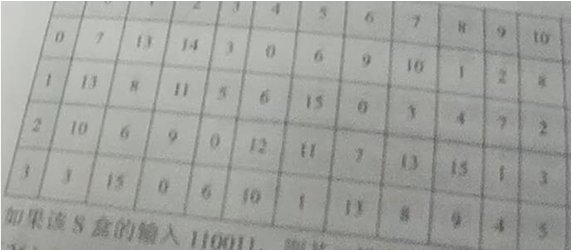

26、已知DES算法的S盒如下:

如果該S盒的輸入110011,則其二進(jìn)制輸出為()

A、0110 B、1001 C、0100 D、0101

答案:C

27、在IPv4的數(shù)據(jù)報(bào)格式中,字段()最適合于攜帶隱藏信息

A、生存時(shí)間 B、源IP地址 C、版本 D、標(biāo)識(shí)

答案:D

28、Kerberos是一種常用的身份認(rèn)證協(xié)議,它采用的加密算法是()

A、Elgamal B、DES C、MD5 D、RSA

答案:B

29、以下關(guān)于加密技術(shù)的敘述中,錯(cuò)誤的是()

A、對(duì)稱(chēng)密碼體制的加密密鑰和解密密鑰是相同的

B、密碼分析的目的就是千方百計(jì)地尋找密鑰或明文

C、對(duì)稱(chēng)密碼體制中加密算法和解密算法是保密的

D、所有的密鑰都有生存周期

答案:C

30、移動(dòng)用戶(hù)有些屬性信息需要受到保護(hù),這些信息一旦泄露,會(huì)對(duì)公眾用戶(hù)的生命財(cái)產(chǎn)安全構(gòu)成威脅。以下各項(xiàng)中,不需要被保護(hù)的屬性是()

A、用戶(hù)身份(ID) B、用戶(hù)位置信息

C、終端設(shè)備信息 D、公眾運(yùn)營(yíng)商信息

答案:D

31、以下關(guān)于數(shù)字證書(shū)的敘述中,錯(cuò)誤的是()

A、證書(shū)通常有CA安全認(rèn)證中心發(fā)放

B、證書(shū)攜帶持有者的公開(kāi)密鑰

C、證書(shū)的有效性可以通過(guò)驗(yàn)證持有者的簽名

D、證書(shū)通常攜帶CA的公開(kāi)密鑰

答案:D

32、密碼分析學(xué)是研究密碼破譯的科學(xué),在密碼分析過(guò)程中,破譯密文的關(guān)鍵是()

A、截獲密文

B、截獲密文并獲得密鑰

C、截獲密文,了解加密算法和解密算法

D、截獲密文,獲得密鑰并了解解密算法

答案:D

33、利用公開(kāi)密鑰算法進(jìn)行數(shù)據(jù)加密時(shí),采用的方法是()

A、發(fā)送方用公開(kāi)密鑰加密,接收方用公開(kāi)密鑰解密

B、發(fā)送方用私有密鑰加密,接收方用私有密鑰解密

C、發(fā)送方用公開(kāi)密鑰加密,接收方用私有密鑰解密

D、發(fā)送方用私有密鑰加密,接收方用公開(kāi)密鑰解密

答案:C

34、數(shù)字信封技術(shù)能夠()

A、對(duì)發(fā)送者和接收者的身份進(jìn)行認(rèn)證

B、保證數(shù)據(jù)在傳輸過(guò)程中的安全性

C、防止交易中的抵賴(lài)發(fā)送

D、隱藏發(fā)送者的身份

答案:B

35、在DES加密算法中,密鑰長(zhǎng)度和被加密的分組長(zhǎng)度分別是()

A、56位和64位 B、56位和56位

C、64位和64位 D、64位和56位

答案:A

36、甲不但懷疑乙發(fā)給他的被造人篡改,而且懷疑乙的公鑰也是被人冒充的,為了消除甲的疑慮,甲和乙決定找一個(gè)雙方都信任的第三方來(lái)簽發(fā)數(shù)字證書(shū),這個(gè)第三方為()

A、國(guó)際電信聯(lián)盟電信標(biāo)準(zhǔn)分部(ITU-T) B、國(guó)家安全局(NSA)

C、認(rèn)證中心(CA) D、國(guó)家標(biāo)準(zhǔn)化組織(ISO)

答案:C

37、WI-FI網(wǎng)絡(luò)安全接入是一種保護(hù)無(wú)線(xiàn)網(wǎng)絡(luò)安全的系統(tǒng),WPA加密模式不包括()

A、WPA和WPA2 B、WPA-PSK

C、WEP D、WPA2-PSK

答案:C

38、特洛伊木馬攻擊的威脅類(lèi)型屬于()

A、授權(quán)侵犯威脅 B、滲入威脅

C、植入威脅 D、旁路控制威脅

答案:C

39、信息通過(guò)網(wǎng)絡(luò)進(jìn)行傳輸?shù)倪^(guò)程中,存在著被篡改的風(fēng)險(xiǎn),為了解決這一安全問(wèn)題,通常采用的安全防護(hù)技術(shù)是()

A、加密技術(shù) B、匿名技術(shù)

C、消息認(rèn)證技術(shù) D、數(shù)據(jù)備份技術(shù)

答案:C

40、甲收到一份來(lái)自乙的電子訂單后,將訂單中的貨物送達(dá)到乙時(shí),乙否認(rèn)自己曾經(jīng)發(fā)送過(guò)這份訂單,為了解除這種紛爭(zhēng),采用的安全技術(shù)是()

A、數(shù)字簽名技術(shù) B、數(shù)字證書(shū)

C、消息認(rèn)證碼 D、身份認(rèn)證技術(shù)

答案:A

41、目前使用的防殺病毒軟件的作用是()

A、檢查計(jì)算機(jī)是否感染病毒,清除已感染的任何病毒

B、杜絕病毒對(duì)計(jì)算機(jī)的侵害

C、查出已感染的任何病毒,清除部分已感染病毒

D、檢查計(jì)算機(jī)是否感染病毒,清除部分已感染病毒

答案:D

42、IP地址分為全球地址和專(zhuān)用地址,以下屬于專(zhuān)用地址的是()

A、172.168.1.2 B、10.1.2.3

C、168.1.2.3 D、192.172.1.2

答案:B

43、下列報(bào)告中,不屬于信息安全風(fēng)險(xiǎn)評(píng)估識(shí)別階段的是()

A、資產(chǎn)價(jià)值分析報(bào)告 B、風(fēng)險(xiǎn)評(píng)估報(bào)告

C、威脅分析報(bào)告 D、已有安全威脅分析報(bào)告

答案:B

44、計(jì)算機(jī)犯罪是指利用信息科學(xué)技術(shù)且以計(jì)算機(jī)跟蹤對(duì)象的犯罪行為,與其他類(lèi)型的犯罪相比,具有明顯的特征,下列說(shuō)法中錯(cuò)誤的是()

A、計(jì)算機(jī)犯罪具有隱蔽性

B、計(jì)算機(jī)犯罪具有高智能性,罪犯可能掌握一些其他高科技手段

C、計(jì)算機(jī)犯罪具有很強(qiáng)的破壞性

D、計(jì)算機(jī)犯罪沒(méi)有犯罪現(xiàn)場(chǎng)

答案:D

45、以下對(duì)OSI(開(kāi)放系統(tǒng)互聯(lián))參考模型中數(shù)據(jù)鏈路層的功能敘述中,描述最貼切是()

A、保證數(shù)據(jù)正確的順序、無(wú)差錯(cuò)和完整

B、控制報(bào)文通過(guò)網(wǎng)絡(luò)的路由選擇

C、提供用戶(hù)與網(wǎng)絡(luò)的接口

D、處理信號(hào)通過(guò)介質(zhì)的傳輸

答案:A

46、深度流檢測(cè)技術(shù)就是以流為基本研究對(duì)象,判斷網(wǎng)絡(luò)流是否異常的一種網(wǎng)絡(luò)安全技術(shù),其主要組成部分通常不包括()

A、流特征選擇 B、流特征提供

C、分類(lèi)器 D、響應(yīng)

答案:D

47、一個(gè)全局的安全框架必須包含的安全結(jié)構(gòu)因素是()

A、審計(jì)、完整性、保密性、可用性

B、審計(jì)、完整性、身份認(rèn)證、保密性、可用性

C、審計(jì)、完整性、身份認(rèn)證、可用性

D、審計(jì)、完整性、身份認(rèn)證、保密性

答案:B

48、以下不屬于網(wǎng)絡(luò)安全控制技術(shù)的是()

A、防火墻技術(shù) B、訪問(wèn)控制

C、入侵檢測(cè)技術(shù) D、差錯(cuò)控制

答案:D

49、病毒的引導(dǎo)過(guò)程不包含()

A、保證計(jì)算機(jī)或網(wǎng)絡(luò)系統(tǒng)的原有功能

B、竊取系統(tǒng)部分內(nèi)存

C、使自身有關(guān)代碼取代或擴(kuò)充原有系統(tǒng)功能

D、刪除引導(dǎo)扇區(qū)

答案:D

50、網(wǎng)絡(luò)系統(tǒng)中針對(duì)海量數(shù)據(jù)的加密,通常不采用()

A、鏈路加密 B、會(huì)話(huà)加密

C、公鑰加密 D、端對(duì)端加密

答案:C

51、安全備份的策略不包括()

A、所有網(wǎng)絡(luò)基礎(chǔ)設(shè)施設(shè)備的配置和軟件

B、所有提供網(wǎng)絡(luò)服務(wù)的服務(wù)器配置

C、網(wǎng)絡(luò)服務(wù)

D、定期驗(yàn)證備份文件的正確性和完整性

答案:C

52、以下關(guān)于安全套接層協(xié)議(SSL)的敘述中,錯(cuò)誤的是()

A、是一種應(yīng)用層安全協(xié)議 B、為T(mén)CP/IP連接提供數(shù)據(jù)加密

C、為T(mén)CP/IP連接提供服務(wù)器認(rèn)證 D、提供數(shù)據(jù)安全機(jī)制

答案:A

53、入侵檢測(cè)系統(tǒng)放置在防火墻內(nèi)部所帶來(lái)的好處是()

A、減少對(duì)防火墻的攻擊 B、降低入侵檢測(cè)

C、增加對(duì)低層次攻擊的檢測(cè) D、增加檢測(cè)能力和檢測(cè)范圍

答案:B

54、智能卡是指粘貼或嵌有集成電路芯片的一種便攜式卡片塑膠,智能卡的片內(nèi)操作系統(tǒng)(COS)是智能卡芯片內(nèi)的一個(gè)監(jiān)控軟件,以下不屬于COS組成部分的是()

A、通訊管理模塊 B、數(shù)據(jù)管理模塊

C、安全管理模塊 D、文件管理模塊

答案:B

55、以下關(guān)于IPSec協(xié)議的敘述中,正確的是()

A、IPSec協(xié)議是解決IP協(xié)議安全問(wèn)題的一

B、IPSec協(xié)議不能提供完整性

C、IPSec協(xié)議不能提供機(jī)密性保護(hù)

D、IPSec協(xié)議不能提供認(rèn)證功能

答案:A

56、不屬于物理安全威脅的是()

A、自然災(zāi)害 B、物理攻擊

C、硬件故障 D、系統(tǒng)安全管理人員培訓(xùn)不夠

答案:D

57、以下關(guān)于網(wǎng)絡(luò)釣魚(yú)的說(shuō)法中,不正確的是()

A、網(wǎng)絡(luò)釣魚(yú)融合了偽裝、欺騙等多種攻擊方式

B、網(wǎng)絡(luò)釣魚(yú)與Web服務(wù)沒(méi)有關(guān)系

C、典型的網(wǎng)絡(luò)釣魚(yú)攻擊都將被攻擊者引誘到一個(gè)通過(guò)精心設(shè)計(jì)的釣魚(yú)網(wǎng)站上

D、網(wǎng)絡(luò)釣魚(yú)是“社會(huì)工程攻擊”是一種形式

答案:B

58、以下關(guān)于隧道技術(shù)說(shuō)法不正確的是()

A、隧道技術(shù)可以用來(lái)解決TCP/IP協(xié)議的某種安全威脅問(wèn)題

B、隧道技術(shù)的本質(zhì)是用一種協(xié)議來(lái)傳輸另外一種協(xié)議

C、IPSec協(xié)議中不會(huì)使用隧道技術(shù)

D、虛擬專(zhuān)用網(wǎng)中可以采用隧道技術(shù)

答案:C

59、安全電子交易協(xié)議SET是有VISA和MasterCard兩大信用卡組織聯(lián)合開(kāi)發(fā)的電子商務(wù)安全協(xié)議。以下關(guān)于SET的敘述中,正確的是()

A、SET是一種基于流密碼的協(xié)議

B、SET不需要可信的第三方認(rèn)證中心的參與

C、SET要實(shí)現(xiàn)的主要目標(biāo)包括保障付款安全,確定應(yīng)用的互通性和達(dá)到全球市場(chǎng)的可接受性

D、SET通過(guò)向電子商務(wù)各參與方發(fā)放驗(yàn)證碼來(lái)確認(rèn)各方的身份,保證網(wǎng)上支付的安全性

答案:C

60、在PKI中,不屬于CA的任務(wù)是()

A、證書(shū)的辦法 B、證書(shū)的審改

C、證書(shū)的備份 D、證書(shū)的加密

答案:D

61、以下關(guān)于VPN的敘述中,正確的是()

A、VPN指的是用戶(hù)通過(guò)公用網(wǎng)絡(luò)建立的臨時(shí)的、安全的連接

B、VPN指的是用戶(hù)自己租用線(xiàn)路,和公共網(wǎng)絡(luò)物理上完全隔離的、安全的線(xiàn)路

C、VPN不能做到信息認(rèn)證和身份認(rèn)證

D、VPN只能提供身份認(rèn)證,不能提供數(shù)據(jù)加密的功能

答案:A

62、掃描技術(shù)()

A、只能作為攻擊工具

B、只能作為防御工具

C、只能作為檢查系統(tǒng)漏洞的工具

D、既可以作為工具,也可以作為防御工具

答案:D

63、包過(guò)濾技術(shù)防火墻在過(guò)濾數(shù)據(jù)包時(shí),一般不關(guān)心()

A、數(shù)據(jù)包的源地址 B、數(shù)據(jù)包的協(xié)議類(lèi)型

C、數(shù)據(jù)包的目的地址 D、數(shù)據(jù)包的內(nèi)容

答案:D

64、以下關(guān)于網(wǎng)絡(luò)流量監(jiān)控的敘述中,不正確的是()

A、流量檢測(cè)中所檢測(cè)的流量通常采集自主機(jī)節(jié)點(diǎn)、服務(wù)器、路由器接口和路徑等

B、數(shù)據(jù)采集探針是專(zhuān)門(mén)用于獲取網(wǎng)絡(luò)鏈路流量的硬件設(shè)備

C、流量監(jiān)控能夠有效實(shí)現(xiàn)對(duì)敏感數(shù)據(jù)的過(guò)濾

D、網(wǎng)絡(luò)流量監(jiān)控分析的基礎(chǔ)是協(xié)議行為解析技術(shù)

答案:C

65、兩個(gè)密鑰三重DES加密:C=CK1[DK2[EK1[P]]],K1≠K2,其中有效的密鑰為()

A、56 B、128 C、168 D、112

答案:D

66、設(shè)在RSA的公鑰密碼體制中,公鑰為(c,n)=(13,35),則私鑰為()

A、11 B、13 C、15 D、17

答案:B

67、雜湊函數(shù)SHAI的輸入分組長(zhǎng)度為()比特

A、128 B、258 C、512 D、1024

答案:C

68、AES結(jié)構(gòu)由以下4個(gè)不同的模塊組成,其中()是非線(xiàn)性模塊

A、字節(jié)代換 B、行移位 C、列混淆 D、輪密鑰加

答案:A

69、67mod119的逆元是()

A、52 B、67 C、16 D、19

答案:C

70、在DES算法中,需要進(jìn)行16輪加密,每一輪的子密鑰長(zhǎng)度為()

A、16 B、32 C、48 D、64

答案:C

71-75(1)is the science of hiding information. Whereas the goal of cryptography is to make data unreadable by a third party. the goal of steganography is to hide the data from a third party. In this article, I will discuss what steganography is, what purposes it serves, and will provide an example using available software.

There are a large number of steganographic (2)that most of us are familiar with (especially if you watch a lot of spy movies), ranging from invisible ink and microdots to secreting a hidden message in the second letter of each word of a large body of text and spread spectrum radio communication. With computers and networks, there are many other ways of hiding informations, such as:

Covert channels (c,g, Loki and some distributed denial-of-service tools use the Internet Control (3)Protocol, or ICMP, as the communication channel between the “bad guy”and a compromicyed system)

Hidden text within Web pages

Hiding files in “plain sight”(c,g. what better place to “hide”a file than with an important sounding name in the c:winnt system32 directory)

Null ciphers(c,g, using the first letter of each word to form a hidden message in an otherwise innocuous text)

steganography today, however, is significantly more (4)than the example about suggest, allowing a user to hide large amounts of information within image and audio. These forms of steganography often are used in conjunction with cryptography so the information is double protected; first it is encrypted and then hidden so that an advertisement first. find the information ( an often difficult task in and of itself) and the decrypted it.

The simplest approach to hiding data within an image file is called (5)signature insertion. In this method, we can take the binary representation of the hidden data and the bit of each byte within the covert image. If we are using 24-bit color the amount and will be minimum and indiscriminate to the human eye.

(1)A、Cryptography B、Geography C、Stenography D、Steganography

(2)A、methods B、software C、tools D、services

(3)A、Member B、Management C、Message D、Mail

(4)A、powerful B、sophistication C、advanced D、easy

(5)A、least B、most C、much D、less

答案:A/A/C/B/A

- 上一篇:【專(zhuān)家視點(diǎn)】影響2017年大數(shù)據(jù)行業(yè)趨勢(shì)的5大關(guān)鍵技術(shù)

- 下一篇:2016年11月“信息安全工程師”下午案例分析題

相關(guān)閱讀

-

DAMA國(guó)際數(shù)據(jù)管理專(zhuān)業(yè)人士CDMP認(rèn)證&DAMA中國(guó)數(shù)據(jù)治理工程師CDGA認(rèn)證

2月23-25日 在線(xiàn)咨詢(xún) -

國(guó)家注冊(cè)信息安全專(zhuān)業(yè)人員CISP-PTE滲透測(cè)試工程師認(rèn)證

2月24-28日 在線(xiàn)咨詢(xún) -

國(guó)家注冊(cè)信息安全專(zhuān)業(yè)人員CISP認(rèn)證

2月26-02日 在線(xiàn)咨詢(xún) -

DAMA中國(guó)數(shù)據(jù)治理專(zhuān)家CDGP認(rèn)證

2月27-01日 在線(xiàn)咨詢(xún) -

PMP項(xiàng)目管理國(guó)際認(rèn)證

2月28-22日 在線(xiàn)咨詢(xún)

-

全國(guó)報(bào)名服務(wù)熱線(xiàn)

400-626-7377

400-626-7377

-

熱門(mén)課程咨詢(xún)

在線(xiàn)咨詢(xún)

在線(xiàn)咨詢(xún)

-

微信公眾號(hào)

微信號(hào):zpitedu

微信號(hào):zpitedu

400-626-7377

400-626-7377